防火墙作为网络安全体系的核心组件,其性能与功能直接决定了网络边界的防护能力,要全面评估一款防火墙的优劣,需从多个技术参数综合考量,这些参数不仅反映了设备的硬件实力,也体现了其软件层面的处理能力,以下从吞吐量、并发连接数、新建连接速率、延迟、威胁检测能力、高可用性、接口类型与数量、虚拟化支持、安全功能特性及管理便利性等维度,详细解析防火墙的主要技术参数。

性能参数:决定网络处理效率的核心

性能参数是衡量防火墙数据处理能力的关键,直接影响网络流量的转发速度和稳定性。

吞吐量(Throughput)

吞吐量指防火墙在不丢包情况下,单位时间内(通常为秒)能够成功转发的数据包数量,单位为Mbps或Gbps,这是衡量防火墙整体处理能力的核心指标,需区分“吞吐量”与“吞吐率”:前者为实际转发能力,后者为理论最大值,千兆防火墙的吞吐量可能为800Mbps(考虑协议开销),而高端万兆防火墙的吞吐量可达20Gbps以上,吞吐量受硬件架构(如ASIC/NP芯片)、CPU性能及缓存大小影响,高吞吐量设备适用于大型企业或数据中心场景。

并发连接数(Concurrent Connections)

并发连接数指防火墙能够同时维护的活跃连接数量,单位为万级或百万级,每个连接会占用设备内存和CPU资源,连接数不足会导致高并发场景下连接超时或丢包,中小型企业防火墙的并发连接数通常为10万-50万,而运营商级防火墙可达千万级,该参数与NAT(网络地址转换)、代理等功能强相关,需结合业务规模评估,如Web服务器需更高的并发连接支持。

新建连接速率(New Connection Rate)

新建连接速率指防火墙每秒可以建立的TCP/UDP连接数量,单位为conn/s(连接数/秒),在高并发访问场景(如秒杀活动、DDoS攻击),新建连接速率不足会导致服务响应延迟,普通防火墙的新建连接速率约为1万-5万conn/s,而高性能防火墙可达20万conn/s以上,该参数依赖CPU处理速度和连接建立算法,与SYN Flood等攻击防御能力直接相关。

延迟(Latency)

延迟指数据包从进入防火墙到被转发出去的时间,单位为微秒(μs)或毫秒(ms),延迟越低,对实时性要求高的业务(如在线游戏、视频会议)影响越小,硬件防火墙的延迟通常为微秒级,软件防火墙可能达到毫秒级,低延迟需结合线速转发(Wire-Speed Forwarding)能力,即设备以端口最大速率转发时不产生额外延迟。

安全功能参数:防护能力的直接体现

安全功能参数决定了防火墙对威胁的识别、阻断和响应能力,是区别于普通路由器的核心。

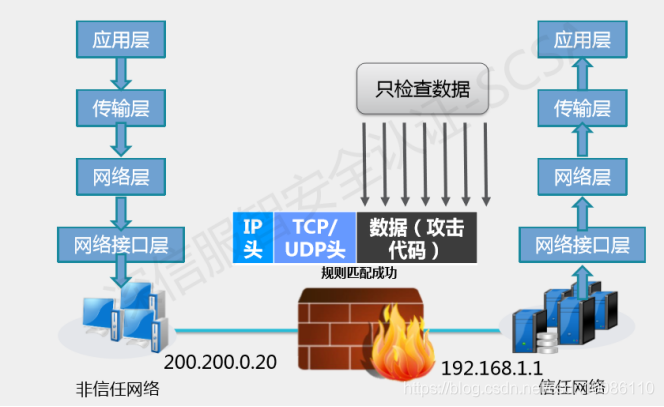

威胁检测引擎与特征库

防火墙需集成多种检测引擎,如状态检测(Stateful Inspection)、深度包检测(DPI)、入侵防御系统(IPS)、恶意软件防护(Anti-Malware)等,DPI可识别应用层协议(如HTTP、DNS)中的威胁,IPS需支持实时漏洞攻击特征库(如CVE漏洞库),特征库的更新频率(如每日更新)和覆盖范围(如支持百万级特征)直接影响防护时效性。

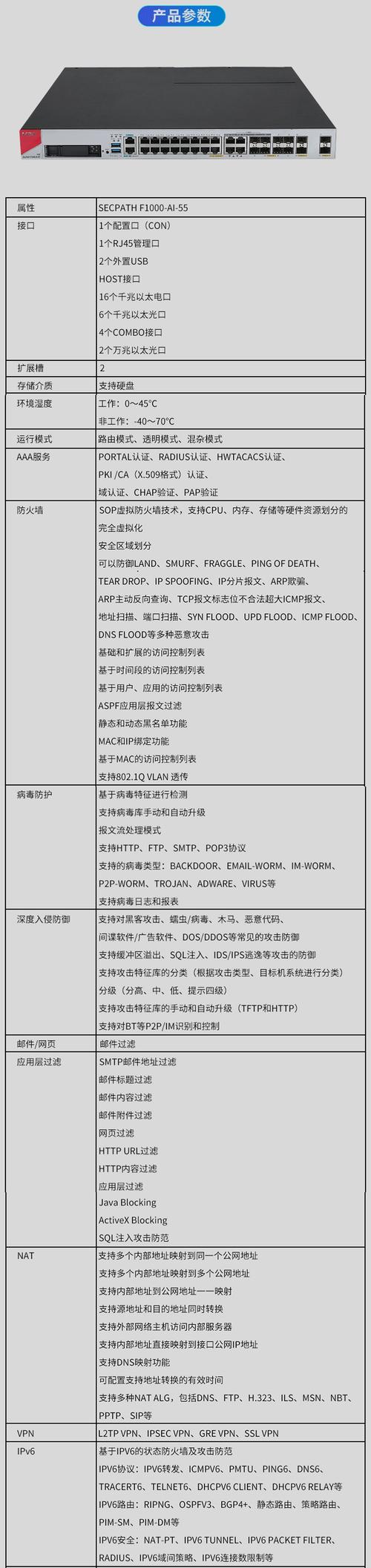

攻击防御能力

包括DDoS防御(如SYN Flood、ICMP Flood攻击抑制)、防扫描(如端口扫描、漏洞扫描防护)、应用层攻击防御(如SQL注入、跨站脚本攻击),防火墙支持“一键清洗”功能,可在检测到DDoS攻击时自动触发流量清洗,将攻击流量引流至清洗中心,确保正常业务流量不受影响。

VPN支持

虚拟专用网络(VPN)是防火墙的重要扩展功能,需支持VPN协议类型(如IPsec、SSL VPN)、隧道数量(如支持1000+并发IPsec隧道)、加密算法(如AES-256、SM4国密算法)及性能损耗(如VPN吞吐量下降比例),SSL VPN需支持Web代理、端口转发等多种接入方式,满足远程办公需求。

内容过滤与管控

支持URL过滤(如分类屏蔽不良网站)、关键字过滤(如敏感信息审计)、应用控制(如限制P2P下载、社交媒体访问),内容过滤需依赖庞大的特征库,并支持自定义策略,例如按时间段、用户组、IP地址等维度精细化管控。

可靠性与扩展性参数:保障长期稳定运行

高可用性(High Availability, HA)

为避免单点故障,防火墙需支持HA部署,如主备模式(Active-Standby)、负载均衡模式(Active-Active),HA切换时间(如<50ms)直接影响业务连续性,同时需支持会话保持(Session Persistence),避免切换后连接中断,通过VRRP(虚拟路由冗余协议)实现HA,两台设备共享虚拟IP,故障时自动切换。

接口类型与数量

接口类型包括电口(如RJ45千兆/万兆)、光口(如SFP+/QSFP+万兆/40G)、管理接口(如Console口)及专用接口(如HA同步口、USB口用于日志导出),接口数量需满足网络扩展需求,例如企业级防火墙至少提供8个千兆电口+4个万兆光口,支持端口聚合(Link Aggregation)以提升带宽。

虚拟化支持

现代防火墙普遍支持虚拟化(如VLAN、虚拟防火墙实例),可将一台物理设备划分为多个逻辑防火墙,不同实例管理不同业务部门(如研发、财务),实现策略隔离,虚拟化数量(如支持50+虚拟防火墙)和资源分配灵活性(如CPU/内存动态调整)是关键参数。

日志与审计能力

防火墙需支持详细的日志记录,包括流量日志、攻击日志、操作日志等,日志存储方式(如本地存储、远程 syslog服务器、SIEM系统集成)和查询效率(如支持秒级关键词检索)至关重要,日志需包含源/目的IP、端口、协议、时间戳、威胁类型等字段,满足等保合规要求。

管理与兼容性参数:降低运维复杂度

管理方式

支持Web管理界面、CLI命令行、SNMP网管及集中管理平台(如FortiManager、Palo Alto Panorama),管理界面需直观易用,支持策略可视化配置(如拖拽式策略编辑)和批量操作。

兼容性

需兼容现有网络环境,如支持IPv4/IPv6双栈、OSPF/BGP等动态路由协议、与第三方认证系统(如AD域、RADIUS)对接,以及符合行业标准(如ISO 27001、等级保护2.0)。

防火墙关键参数对比表

| 参数类别 | 核心指标 | 低端设备(中小企业) | 中端设备(大型企业) | 高端设备(运营商/数据中心) |

|---|---|---|---|---|

| 性能参数 | 吞吐量 | 100-1000Mbps | 1-10Gbps | 10-100Gbps+ |

| 并发连接数 | 1-10万 | 10-100万 | 1000万+ | |

| 新建连接速率 | 1-1万conn/s | 1-10万conn/s | 20万+conn/s | |

| 延迟 | 1-10ms | 1-1ms | <0.1ms(微秒级) | |

| 安全功能 | IPS特征库 | 5万+特征 | 20万+特征 | 50万+特征(实时更新) |

| VPN隧道数量 | 10-100条 | 100-1000条 | 5000+条 | |

| 可靠性 | HA切换时间 | <100ms | <50ms | <10ms |

| 接口数量 | 4-8个(千兆电口+2光口) | 8-16个(万兆电口+4光口) | 24+(40G/100G光口) | |

| 虚拟化 | 虚拟防火墙实例数 | 5-10个 | 20-50个 | 100+个 |

相关问答FAQs

Q1: 吞吐量和并发连接数哪个对防火墙性能影响更大?

A: 两者对不同场景的影响不同,吞吐量决定了设备在“高带宽、大流量”场景下的处理能力(如视频流传输、大量文件下载),若吞吐量不足,会导致流量拥塞和丢包;并发连接数则影响“高并发、小包”场景(如Web服务器访问、在线用户登录),若并发连接数不足,会导致新连接建立失败或响应延迟,实际选型需结合业务特点:若业务以流量转发为主(如ISP网络),优先关注吞吐量;若业务以连接密集型为主(如企业内网办公),优先关注并发连接数。

Q2: 防火墙的“深度包检测(DPI)”是否会显著降低网络性能?

A: 传统DPI技术因需逐包解析应用层内容,确实会增加CPU负担,可能导致性能下降(如吞吐量降低20%-30%),但现代防火墙通过硬件加速(如ASIC/NP芯片)和并行处理技术,已大幅优化DPI性能:采用“模式匹配算法”替代传统字符串匹配,或通过“流分类引擎”仅对可疑流量进行深度检测,正常流量仍保持线速转发,部分高端设备支持“DPI卸载”,将检测任务交由专用硬件处理,性能损耗可控制在5%以内,几乎不影响用户体验。