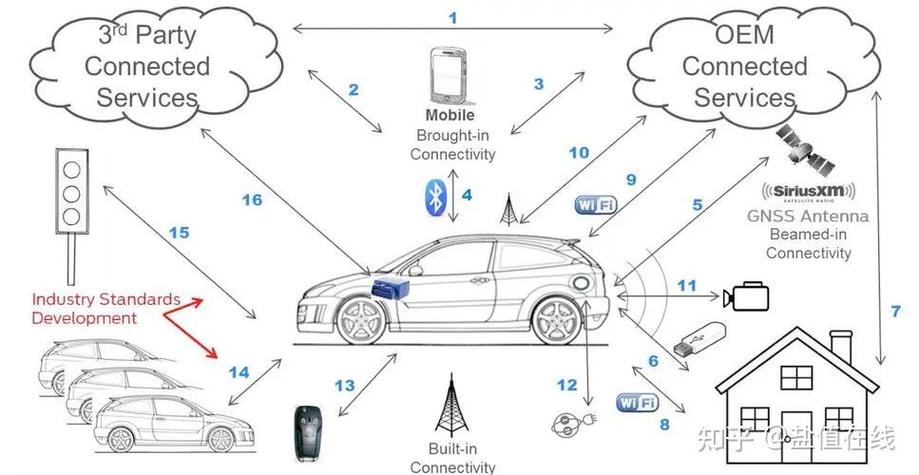

车联网安全作为保障智能交通系统有序运行的核心议题,其技术体系涵盖了从终端感知到云端决策的全链路防护,需通过多层次、多维度的关键技术构建纵深防御体系,当前,车联网面临终端设备脆弱性、通信协议漏洞、数据隐私泄露等多重威胁,结合“云-管-端”架构特点,关键技术可划分为终端安全防护、通信安全传输、平台安全管控及数据安全保障四大维度,各技术模块相互协同,共同构建车联网安全屏障。

终端安全防护技术

车联网终端包括车载智能设备(如T-Box、OBD)、路侧单元(RSU)及移动终端(如手机APP),其安全性是整个系统的基础防线,关键技术包括:

- 硬件级安全启动:通过可信启动链(TrustZone技术)确保终端设备从上电到运行的全过程可信,硬件安全模块(HSM)对固件进行签名验证,防止恶意代码篡改,车载终端需通过UEFI安全启动机制,加载经过加密和签名的操作系统及应用程序,阻断未授权软件运行。

- 设备身份认证:基于PKI/CA体系构建终端数字身份,采用X.509证书对设备进行唯一标识,并通过挑战-响应机制实现双向认证,车载T-Box与云端平台首次连接时,需通过硬件密钥(如ECPU)生成设备证书,后续通信中定期更新证书,防止身份伪造。

- 固件安全升级:建立安全的OTA升级通道,采用差分加密与数字签名确保升级包完整性,升级过程中回滚保护机制防止版本降级攻击,特斯拉的OTA升级采用AES-256加密传输,升级包需通过SHA-256哈希校验,并设置回滚阈值,避免恶意降级导致系统漏洞。

通信安全传输技术

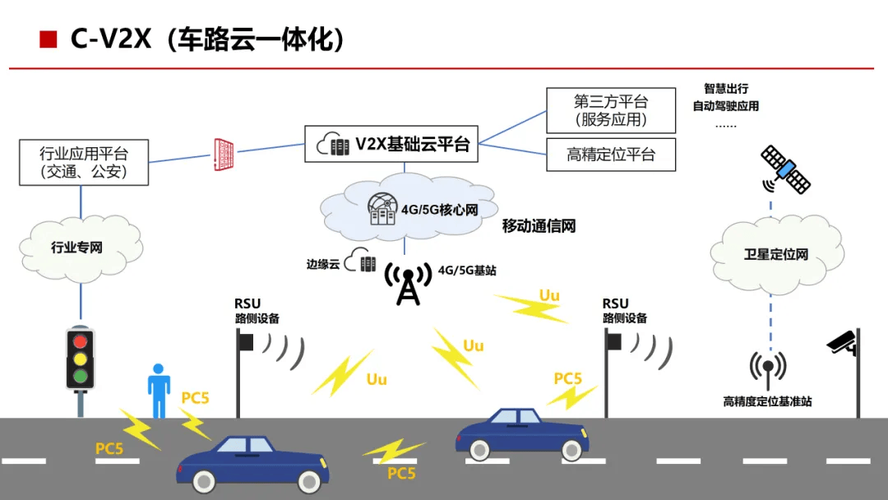

车联网通信包括V2X(车与万物)直连通信(如C-V2X)和蜂窝网络通信(如5G-V2X),需保障数据传输的机密性、完整性与可用性,关键技术包括:

- 轻量级加密算法:针对车联网终端算力受限特点,采用AES-CCM、ChaCha20-Poly1305等轻量级对称加密算法,同时结合ECC非对称算法实现密钥协商,3GPP定义的5G-V2X通信中,采用128位AES-GCM加密业务数据,并通过ECDH协议完成动态密钥更新,降低计算开销。

- 协议安全增强:在通信协议层嵌入安全机制,如IEEE 1609.3标准中,安全服务层(SSL)为消息提供加密、认证和完整性校验;针对UDP协议易受DDoS攻击的问题,引入DTLS(Datagram Transport Layer Security)实现安全传输,C-V2X直连通信中,PC5接口消息通过PKI证书进行签名,确保车辆与路侧单元的身份可信。

- 抗干扰与抗欺骗技术:通过扩频通信、跳频技术抵御无线干扰,采用时间同步协议(如IEEE 1588)确保消息时间戳可信,防止位置欺骗攻击,GPS信号欺骗检测通过多源传感器数据融合(结合IMU、轮速传感器)定位车辆真实位置,阻断虚假位置信息注入。

平台安全管控技术

车联网平台(如TSP平台)是数据汇聚与决策中枢,需防范未授权访问、数据泄露及服务滥用等风险,关键技术包括:

- 访问控制与权限管理:基于RBAC(基于角色的访问控制)模型,对不同用户(如车企、车主、监管机构)分配差异化权限,结合多因素认证(MFA)实现身份核验,平台对车辆远程控制指令需通过“密码+动态令牌”双重认证,普通用户仅可查询车辆状态,车企工程师需授权后方可修改配置。

- 安全审计与入侵检测:通过日志分析系统(如ELK Stack)记录用户操作、API调用等行为,结合机器学习算法异常行为检测(如异常指令频率、异常地理围栏触发),平台实时监测车辆上报数据,若某车辆短时间内频繁上报刹车信号,触发AI模型告警并自动冻结远程控制权限。

- 高可用与容灾架构:采用分布式集群部署,通过负载均衡、异地多活技术保障服务连续性,定期进行灾难恢复演练,主流车企TSP平台采用“两地三中心”架构,当主数据中心故障时,备用中心可在30秒内接管服务,确保车辆远程控制不中断。

数据安全保障技术

车联网涉及海量敏感数据(如车辆轨迹、用户画像、高清影像),需贯穿数据全生命周期安全防护,关键技术包括:

- 数据分级与脱敏:根据数据敏感度划分等级(如L1公开数据、L4核心数据),对L3级以上数据采用动态脱敏(如车牌遮挡、身份证号掩码),车辆维修数据中,VIN码仅保留后6位,用户手机号隐藏中间4位,防止隐私泄露。

- 区块链存证与溯源:利用区块链不可篡改特性,对车辆故障码、维修记录等关键数据上链存证,实现全流程溯源,某车企采用Hyperledger Fabric构建数据存证链,维修记录经节点共识后写入区块链,确保数据真实性,杜绝篡改。

- 隐私计算技术:通过联邦学习、安全多方计算(MPC)实现数据“可用不可见”,保险公司通过联邦学习聚合多车辆驾驶数据训练风控模型,原始数据不出本地,仅共享模型参数,保护用户隐私。

车联网安全技术对比

| 技术类别 | 核心技术 | 应用场景 | 防护目标 |

|---|---|---|---|

| 终端安全防护 | 硬件安全启动、设备身份认证 | 车载T-Box、RSU设备接入 | 防止设备篡改、身份伪造 |

| 通信安全传输 | 轻量级加密、协议安全增强 | V2X直连通信、5G-V2X数据传输 | 保障数据机密性、完整性 |

| 平台安全管控 | 访问控制、入侵检测、高可用架构 | TSP平台管理、远程控制服务 | 防止未授权访问、服务中断 |

| 数据安全保障 | 数据脱敏、区块链存证、隐私计算 | 用户隐私数据、车辆核心数据存储 | 防止数据泄露、确保数据溯源 |

相关问答FAQs

Q1:车联网终端设备如何应对物理层面的安全威胁?

A1:车联网终端可通过物理防护设计(如防水防尘外壳、防拆开关)结合主动防御机制应对物理威胁,终端设备内置加速度传感器,检测到异常拆解时自动触发数据自毁(如擦密钥、删除敏感数据);采用TPM(可信平台模块)芯片固化密钥,即使设备被物理拆解,密钥也无法提取,保障硬件级安全。

Q2:车联网通信中如何防范中间人攻击?

A2:防范中间人攻击需建立端到端信任体系,具体措施包括:①采用双向数字证书认证,确保通信双方身份可信;②使用会话密钥动态协商机制(如ECDH协议),每次通信生成临时密钥,避免长期密钥泄露;③在消息中嵌入时间戳和消息认证码(MAC),防止重放攻击和篡改,C-V2X通信中,车辆与RSU通过预置根证书验证对方身份,每次会话通过椭圆曲线算法生成独立密钥,中间人因无法伪造证书和密钥而无法解密或篡改消息。