mifare破解技术是近年来智能卡安全领域备受关注的话题,随着物联网和智能应用的普及,基于MIFARE技术的门禁卡、交通卡、身份识别卡等被广泛应用于日常生活,但其安全性也面临严峻挑战,MIFARE Classic系列卡片(如MIFARE S50、S70)采用简单的加密算法和密钥管理机制,成为破解技术的主要目标,这些卡片使用Crypto-1加密算法,该算法存在设计缺陷,尤其是密钥流生成器的漏洞,为物理攻击和侧信道攻击提供了可乘之机。

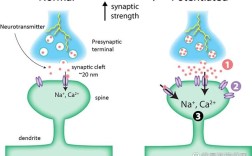

从技术原理来看,MIFARE破解主要分为非侵入式攻击和侵入式攻击两类,非侵入式攻击无需破坏卡片物理结构,通过合法接口获取数据并分析漏洞,中继攻击攻击者通过中继设备延长合法读卡器与卡片的通信距离,模拟合法认证过程,从而获取卡片权限;侧信道攻击则通过分析加密过程中的时间消耗、功率变化或电磁辐射等信息,推断出密钥或加密算法的内部状态,典型的侧信道攻击方法包括差分功耗分析(DPA)和简单功耗分析(SPA),前者通过多次测量功耗曲线并统计分析提取密钥,后者则直接观察单次操作的功耗特征,暴力破解和字典攻击也是常见手段,但由于MIFARE Classic卡片密钥长度为6字节(48位),暴力破解的计算量极大,实际可行性较低,而字典攻击则依赖于对常用密钥的猜测。

侵入式攻击则需要破坏卡片的物理封装,直接访问芯片内部电路,这类攻击通常需要专业的实验室设备和精密操作,例如使用聚焦离子束(FIB)技术切割芯片保护层,通过探针读取存储器中的原始数据,MIFARE Classic卡片的存储器分为数据块和密钥块,密钥块存储用于认证的A、B两组密钥(每组6字节),一旦获取这些密钥,攻击者即可完全复制卡片功能,侵入式攻击的优势在于能够直接获取芯片固件和加密算法的底层实现,从而发现算法本身的漏洞,研究人员通过逆向分析Crypto-1算法,发现其初始化向量(IV)设置存在缺陷,导致密钥流可被预测,这一发现为后续的非侵入式破解奠定了基础。

除了技术层面的漏洞,MIFARE系统的密钥管理机制也是安全薄弱环节,在实际应用中,许多系统(如门禁系统)采用默认密钥或简单密钥,且不同卡片可能使用相同的密钥,一旦某张卡片被破解,整个系统的安全性将面临威胁,MIFARE Classic卡片不支持动态密钥更新,密钥一旦写入便无法修改,这进一步增加了密钥泄露的风险,相比之下,后续的MIFARE DESFire系列采用了更强大的3DES或AES加密算法,并支持密钥动态管理,安全性显著提升,但由于MIFARE Classic的低成本和广泛部署,其存量市场仍存在巨大安全隐患。

针对MIFARE破解技术的防御措施主要包括升级加密算法、改进密钥管理和加强系统监控,对于仍需使用MIFARE Classic的场景,建议定期更换密钥并采用双因素认证(如结合PIN码),同时限制读卡器的通信距离,防止中继攻击,对于新建系统,应优先选择MIFARE DESFire或更高安全等级的卡片,并启用硬件加密模块(如SAM模块)保护密钥,部署异常行为检测系统,监控读卡器的异常通信频率和数据模式,可及时发现潜在的攻击行为。

以下是相关问答FAQs:

Q1:MIFARE Classic卡片是否绝对不安全,是否需要立即更换?

A1:MIFARE Classic卡片的安全风险取决于具体应用场景,在封闭且可控的环境(如企业内部门禁),若能严格管理密钥并限制物理访问,短期内仍可使用;但在涉及高安全需求的场景(如金融支付、公共交通),建议立即升级至MIFARE DESFire或AES加密卡片,以防范潜在的破解风险。

Q2:普通用户如何判断自己的MIFARE卡片是否被破解?

A2:普通用户难以直接检测卡片是否被破解,但可采取间接防护措施:避免将卡片与手机等具有NFC功能的设备长时间贴近,防止信息被非法读取;若卡片涉及重要权限(如门禁、支付),建议联系发卡方更换为加密等级更高的卡片,对于系统管理员,可通过定期审计读卡器日志、监测异常认证行为等方式排查安全隐患。